Bestandsgebaseerde verificatie voor SSL-certificaten

Het Trustico® validatiesysteem zal u een uniek verificatiebestand met specifieke inhoud leveren nadat u uw bestelling hebt geplaatst.

U moet dit bestand uploaden naar uw webserver op een specifieke locatie:

/.well-known/pki-validation/Dit directorypad is een standaardlocatie voor domeinvalidatiebestanden. De meeste webservers zijn standaard geconfigureerd om bestanden vanaf deze locatie te serveren, waardoor het een ideale plaats is voor domeinvalidatiebestanden.

Implementatie Stappen

Maak eerst de vereiste mappenstructuur op uw webserver met :

mkdir -p /var/www/your-domain/.well-known/pki-validation/De vlag -p zorgt ervoor dat alle benodigde bovenliggende mappen worden aangemaakt als ze nog niet bestaan. Deze opdracht maakt het volledige mappenpad in één stap aan, wat u tijd bespaart en een goede mappenstructuur garandeert.

Maak vervolgens het verificatiebestand met de unieke inhoud van de orderbevestiging:

echo "TRUSTICO_PROVIDED_CONTENT" > /var/www/your-domain/.well-known/pki-validation/verification-file.txtDeze opdracht maakt een nieuw tekstbestand met uw unieke verificatie-inhoud. De inhoud moet exact overeenkomen met wat we in uw orderbevestiging hebben opgegeven - zelfs een verschil van één teken zal de validatie doen mislukken.

Het groter dan-symbool (>) wordt gebruikt om de inhoud naar een nieuw bestand te schrijven, waarbij een bestaand bestand met dezelfde naam wordt overschreven.

Stel de juiste bestandsrechten in:

chmod 644 /var/www/your-domain/.well-known/pki-validation/verification-file.txtDe permissie-instelling 644 zorgt ervoor dat het bestand leesbaar is voor iedereen, maar alleen beschrijfbaar door de eigenaar.

Dit is de aanbevolen instelling voor rechten voor bestanden die toegankelijk zijn voor het web, omdat de webserver het bestand dan kan lezen en serveren terwijl de beveiliging gehandhaafd blijft.

Serverconfiguratie

Sommige webservers vereisen extra configuratie om bestanden uit de map /.well-known/ te kunnen serveren. Als je Apache gebruikt, voeg dan :

<Directory "/var/www/your-domain/.well-known"> Allow from all </Directory>Deze Apache-configuratie zorgt ervoor dat je validatiebestanden toegankelijk zijn voor ons validatiesysteem.

De Directory richtlijn geeft specifiek toegang tot de .well-known map met behoud van uw andere beveiligingsinstellingen.

Als je Nginx gebruikt, voeg dan :

location /.well-known { allow all; }Dit Nginx configuratieblok staat expliciet toegang toe tot de .well-known directory. Het is belangrijk om dit toe te voegen aan je serverblokconfiguratie om een goede validatie te garanderen.

Problemen oplossen

Als u problemen ondervindt met de validatie, zijn hier enkele nuttige opdrachten om uw instellingen te controleren. Controleer eerst de bestandsrechten:

ls -la /var/www/your-domain/.well-known/pki-validation/Deze opdracht toont een gedetailleerde lijst van bestanden in je validatiemap, met machtigingen, eigendom en bestandsgroottes.

Controleer of het verificatiebestand de juiste rechten (644) heeft en eigendom is van de juiste gebruiker.

De logbestanden van je webserver controleren op toegangsproblemen:

tail -f /var/log/apache2/error.log # For Apache tail -f /var/log/nginx/error.log # For NginxDeze commando's tonen u realtime logboekvermeldingen terwijl ons systeem uw domein probeert te valideren.

Dit kan bijzonder nuttig zijn bij het identificeren van toestemmings- of configuratieproblemen die een succesvolle validatie kunnen verhinderen.

Je kunt de toegankelijkheid van bestanden testen met :

curl -v http://your-domain/.well-known/pki-validation/verification-file.txtDe curl-opdracht laat je precies zien wat ons validatiesysteem ziet wanneer het probeert je verificatiebestand te openen.

Een succesvol antwoord zou HTTP/1.1 200 OK moeten tonen en de inhoud van het bestand moeten weergeven.

Beste praktijken voor beveiliging

Nadat we uw domein hebben gevalideerd en uw SSL-certificaat hebben uitgegeven, raden we u aan het verificatiebestand te verwijderen:

rm /var/www/your-domain/.well-known/pki-validation/verification-file.txtHet verificatiebestand verwijderen na een succesvolle validatie is een best practice op het gebied van beveiliging.

Hoewel de inhoud van het bestand niet gevoelig is, is het altijd aan te raden om de serveromgeving schoon te houden.

Alternatieve validatie methoden

Terwijl bestandsgebaseerde validatie een van de weinige aanbevolen methoden is voor domein validatie, kan uw Trustico® SSL Certificaat ook worden gevalideerd met behulp van DNS-gebaseerde of e-mail validatie methoden. Meer informatie 🔗

-

PositiveSSL DV Single Site

Verkoper :Sectigo CANormale prijs Van €42,95 EURNormale prijs -

Trustico® DV Single Site

Verkoper :Trustico CANormale prijs Van €42,95 EURNormale prijs -

PositiveSSL DV + Wildcard

Verkoper :Sectigo CANormale prijs Van €155,95 EURNormale prijs -

Trustico® DV + Wildcard

Verkoper :Trustico CANormale prijs Van €216,95 EURNormale prijs -

Sectigo® DV Single Site

Verkoper :Sectigo CANormale prijs Van €60,95 EURNormale prijs -

PositiveSSL DV + Multi Domain

Verkoper :Sectigo CANormale prijs Van €86,95 EURNormale prijs€0,00 EURVerkoopprijs Van €86,95 EUR

Wij evenaren de prijzen van onze concurrenten

We willen je klant liever niet verliezen, als je een goedkopere prijs hebt gevonden, zullen we ervoor zorgen dat we je als klant van Trustico® verwelkomen door de prijs die je elders hebt gevonden te evenaren.

Trustico® Blog Berichten

-

De kritieke risico's van verlopen SSL Certificates

Het begrijpen en beperken van de risico's die gepaard gaan met verlopen SSL Certificaten is essentieel voor elke organisatie die vertrouwt op veilige digitale communicatie en webservices.

De kritieke risico's van verlopen SSL Certificates

Het begrijpen en beperken van de risico's die gepaard gaan met verlopen SSL Certificaten is essentieel voor elke organisatie die vertrouwt op veilige digitale communicatie en webservices.

-

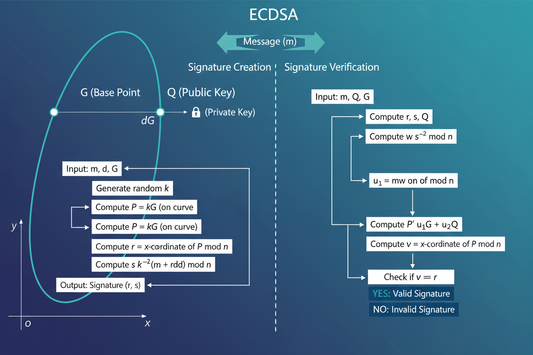

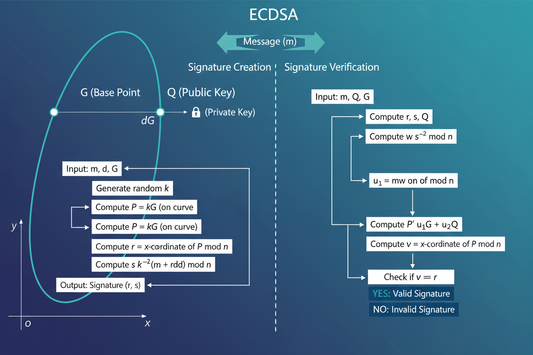

Elliptische curve digitale handtekening algorit...

ECDSA SSL Certificates vertegenwoordigen een revolutionaire benadering van digitale Certificate technologie, waarbij elliptische curve cryptografie wordt gebruikt om digitale handtekeningen te maken en veilige communicatiekanalen op te zetten.

Elliptische curve digitale handtekening algorit...

ECDSA SSL Certificates vertegenwoordigen een revolutionaire benadering van digitale Certificate technologie, waarbij elliptische curve cryptografie wordt gebruikt om digitale handtekeningen te maken en veilige communicatiekanalen op te zetten.

-

Inzicht in HSTS en HTTPS

Trustico® SSL Certificates, indien correct geconfigureerd met HSTS beleid, elimineren deze beveiligingsgaten en zorgen ervoor dat uw website het hoogste niveau van bescherming tegen evoluerende bedreigingen behoudt.

Inzicht in HSTS en HTTPS

Trustico® SSL Certificates, indien correct geconfigureerd met HSTS beleid, elimineren deze beveiligingsgaten en zorgen ervoor dat uw website het hoogste niveau van bescherming tegen evoluerende bedreigingen behoudt.