OCSP-nietjes inschakelen op uw server

Samantha ClarkDeel

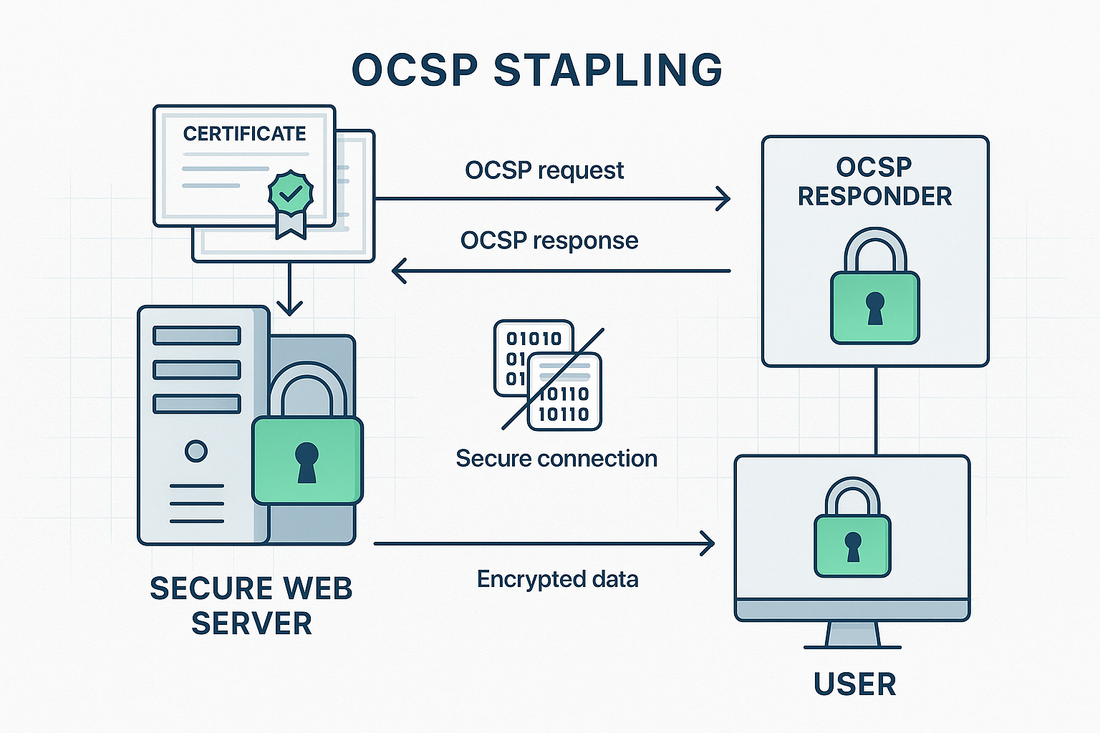

OCSP stapling vertegenwoordigt een belangrijke vooruitgang in de manier waarop SSL Certificaten hun huidige status valideren en biedt verbeterde prestaties en veiligheid voor websites.

Deze protocolverbetering stelt webservers in staat om OCSP-reacties met tijdstempel te verkrijgen van certificeringsinstanties en deze reacties vast te nieten aan de handdruk van het SSL-certificaat, waardoor de verificatielast voor clients en browsers drastisch wordt verminderd.

OCSP nieten begrijpen

Online SSL Certificate Status Protocol (OCSP) nieten, technisch bekend als TLS Certificate Status Request extension, pakt de traditionele prestatieproblemen aan die gepaard gaan met de validatie van SSL-certificaten.

In plaats van dat browsers zelfstandig de status van een SSL-certificaat moeten verifiëren bij de certificeringsinstantie, haalt de webserver periodiek het OCSP-antwoord op, slaat dit op in de cache en levert dit vervolgens af tijdens de handshake van het SSL-certificaat.

Deze optimalisatie verkort de verbindingstijd aanzienlijk, verbetert de privacy en verbetert de algehele betrouwbaarheid van de validatie van SSL-certificaten.

Voor bedrijven die Trustico® SSL Certificaten gebruiken, kan het implementeren van OCSP stapling leiden tot aanzienlijk snellere laadtijden van pagina's en een betere gebruikerservaring.

Voorwaarden voor implementatie

Voordat OCSP stapling op uw server wordt ingeschakeld, moet aan bepaalde vereisten worden voldaan. Uw webserver moet een compatibele versie van de serversoftware draaien, meestal Apache 2.3.3 of later, Nginx 1.3.7 of later, of IIS 7 of later.

Je server heeft een betrouwbare internetverbinding nodig om de OCSP responder servers te kunnen bereiken en voldoende systeembronnen om OCSP reacties te cachen en te beheren.

Zorg er bovendien voor dat de regels van uw firewall uitgaande verbindingen met de Certificate Authority OCSP responder servers op poort 80 of 443 toestaan.

OCSP Stapling op Apache configureren

Apache configuratiestappen

Voor de Apache webserver zijn specifieke wijzigingen nodig in de configuratie van de virtuele host van het SSL-certificaat. Zorg er eerst voor dat de module mod_ssl is ingeschakeld.

Zoek binnen uw Apache configuratie het blok Virtuele host van het SSL Certificaat en voeg de volgende richtlijnen toe:

SSLUseStapling On SSLStaplingCache shmcb:/tmp/stapling_cache(128000) SSLStaplingResponderTimeout 5 SSLStaplingReturnResponderErrors off SSLStaplingFakeTryLater off

Met deze instellingen schakelt u OCSP stapling in, configureert u de antwoordcache en stelt u de juiste time-outwaarden in.

Herstart de Apache service na het maken van deze wijzigingen om de nieuwe configuratie toe te passen.

OCSP stapling op Nginx implementeren

Nginx configuratieproces

Nginx configuratie voor OCSP stapling vereist wijzigingen in het serverblok in het configuratiebestand. Voeg de volgende directieven toe om OCSP stapling in te schakelen en te configureren:

ssl_stapling on; ssl_stapling_verify on; ssl_trusted_certificate /path/to/chain.pem; resolver 8.8.8.8 8.8.4.4;

De resolver richtlijn specificeert DNS servers die worden gebruikt om de OCSP responder hostnaam om te zetten.

Het ssl_trusted_certificate pad moet verwijzen naar uw volledige SSL Certificaatketen bestand. Vergeet niet om Nginx te herstarten na het maken van deze wijzigingen.

OCSP Stapling configuratie controleren

Testen en valideren

Na het implementeren van OCSP stapling is verificatie cruciaal. Gebruik OpenSSL commandoregeltools om uw configuratie te testen:

openssl s_client -connect example.com:443 -status

Een succesvolle implementatie toont "OCSP Response Status: successful" in de uitvoer. De respons moet ook actuele tijdstempelinformatie en de OCSP responder URL bevatten.

Het oplossen van veelvoorkomende problemen

Verbindingsproblemen

Als OCSP stapling niet werkt, controleer dan eerst de netwerkverbinding met de OCSP responder. Controleer de firewall regels en zorg ervoor dat de server de Certificate Authority OCSP servers kan bereiken.

Veel voorkomende foutmeldingen zoals "OCSP response not received" duiden meestal op netwerk- of configuratieproblemen.

Problemen met de certificaatketen

Onvolledige of onjuiste SSL Certificaat ketens veroorzaken vaak OCSP nieten problemen. Zorg ervoor dat uw SSL Certificaat installatie de volledige keten van tussenliggende SSL Certificaten bevat.

Het bestand ssl_trusted_certificate moet de volledige keten van SSL-certificaten bevatten voor een juiste OCSP-validatie.

Prestatie- en beveiligingsvoordelen

OCSP stapling biedt aanzienlijke prestatieverbeteringen door de handshake tijden van SSL Certificaten te verminderen. Deze optimalisatie is vooral waardevol voor mobiele gebruikers of gebruikers met verbindingen met een hoge latentie.

Vanuit een beveiligingsperspectief voorkomt stapling bepaalde soorten aanvallen door ervoor te zorgen dat de statuscontrole van SSL Certificaten niet omzeild kan worden.

Beste praktijken en onderhoud

Regelmatige controle van OCSP stapling functionaliteit is essentieel. Implementeer geautomatiseerde controles om te controleren of stapling operationeel blijft.

Configureer de juiste cache timeouts om een balans te vinden tussen prestaties en versheid van OCSP antwoorden. Overweeg de implementatie van redundante DNS resolvers om een betrouwbare OCSP responder resolutie te garanderen.

Samenvatting

OCSP stapling vertegenwoordigt een cruciale optimalisatie voor de inzet van moderne SSL Certificaten. Door het implementeren van deze protocoluitbreiding kunnen organisaties de prestaties van hun website aanzienlijk verbeteren met behoud van robuuste veiligheidsvalidatie.

Trustico® SSL Certificaten ondersteunen OCSP stapling volledig, waardoor bedrijven gebruik kunnen maken van deze belangrijke technologie.

Vergeet niet om uw configuratie regelmatig te controleren en de serversoftware up-to-date te houden om de optimale prestaties van uw OCSP stapling implementatie te blijven garanderen.